Infrastructure as Code: wat het betekent en hoe je het inzet

Infrastructure as Code definieert servers en netwerken in Terraform of Pulumi: reproduceerbare, versioneerbare omgevingen in plaats van handmatig beheer.

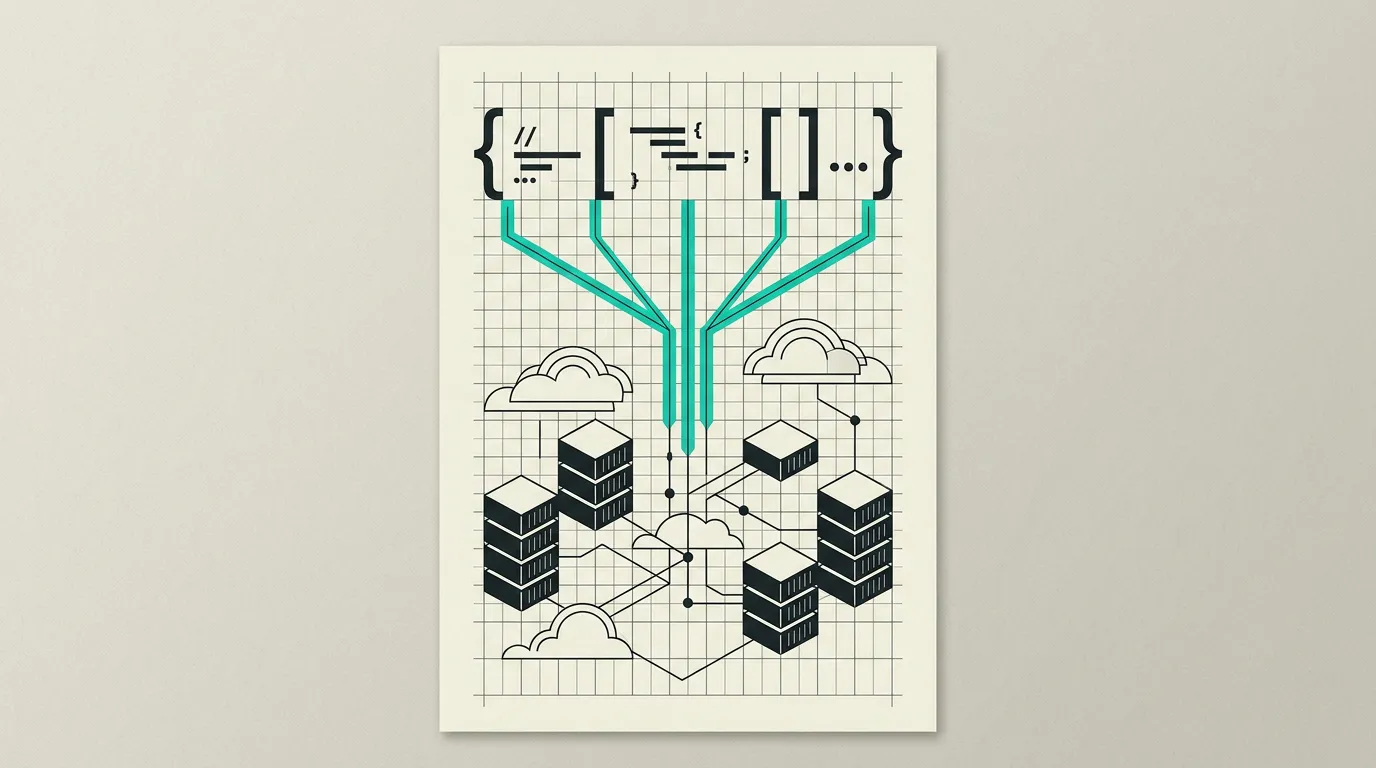

Infrastructure as Code (IaC) is de praktijk van het beheren en provisioneren van IT-infrastructuur via machineleesbare configuratiebestanden in plaats van handmatige processen. Servers, netwerken, databases en load balancers worden beschreven als code die in versiebeheer wordt opgeslagen, gereviewed via pull requests en automatisch toegepast. Dit maakt infrastructuur reproduceerbaar, versioneerbaar, testbaar en automatiseerbaar, met dezelfde discipline die geldt voor applicatiecode. IaC vormt een fundamentele pijler van moderne DevOps-praktijken en maakt continue levering van infrastructuurwijzigingen mogelijk.

Wat is Infrastructure as Code: wat het betekent en hoe je het inzet?

Infrastructure as Code (IaC) is de praktijk van het beheren en provisioneren van IT-infrastructuur via machineleesbare configuratiebestanden in plaats van handmatige processen. Servers, netwerken, databases en load balancers worden beschreven als code die in versiebeheer wordt opgeslagen, gereviewed via pull requests en automatisch toegepast. Dit maakt infrastructuur reproduceerbaar, versioneerbaar, testbaar en automatiseerbaar, met dezelfde discipline die geldt voor applicatiecode. IaC vormt een fundamentele pijler van moderne DevOps-praktijken en maakt continue levering van infrastructuurwijzigingen mogelijk.

Hoe werkt Infrastructure as Code: wat het betekent en hoe je het inzet technisch?

IaC-tools werken met twee benaderingen: declaratief (je beschrijft de gewenste eindtoestand en de tool berekent welke wijzigingen nodig zijn) en imperatief (je beschrijft de stappen om die toestand te bereiken). Terraform van HashiCorp is de marktleider met HCL (HashiCorp Configuration Language) voor declaratieve infrastructuurdefinities en ondersteunt honderden providers voor AWS, Azure, GCP, Cloudflare, Vercel en meer. Terraform beheert state in een state file dat de huidige toestand van de infrastructuur bijhoudt, en berekent een execution plan via terraform plan dat precies toont welke resources worden aangemaakt, gewijzigd of verwijderd. State locking via DynamoDB of vergelijkbare backends voorkomt dat twee engineers tegelijk wijzigingen toepassen. Pulumi onderscheidt zich door standaard programmeertalen (TypeScript, Python, Go, C#) te gebruiken in plaats van een DSL, wat conditionele logica, loops, abstracties en unit testing vereenvoudigt. AWS CloudFormation is de native IaC-tool voor AWS met JSON/YAML-templates en diepe integratie met AWS-services. GitOps combineert IaC met Git als single source of truth: infrastructuurwijzigingen worden via pull requests gereviewd en automatisch toegepast door reconciliation-tools als ArgoCD of Flux. Modules en stacks bevorderen hergebruik: veelgebruikte patronen (VPC, database cluster, monitoring stack) worden eenmaal gedefinieerd en meerdere keren ingezet met verschillende parameters. Drift detection signaleert wanneer de werkelijke infrastructuur afwijkt van de gewenste staat, bijvoorbeeld na handmatige wijzigingen in de cloud console. Policy-as-code tools zoals Open Policy Agent (OPA) en Sentinel dwingen compliance-regels af voordat wijzigingen worden toegepast. Terragrunt vereenvoudigt het beheer van meerdere Terraform-configuraties door DRY-principes toe te passen op backend-configuratie, provider-instellingen en module-parameters. AWS CDK (Cloud Development Kit) biedt een alternatieve benadering waarbij infrastructuur wordt gedefinieerd in TypeScript, Python of Java en vervolgens wordt gesynthetiseerd naar CloudFormation-templates. Infracost integreert met CI-pipelines om de financiële impact van infrastructuurwijzigingen te voorspellen voordat ze worden toegepast, zodat teams kostenbewuste beslissingen nemen. Blast radius beperken is een belangrijk ontwerpprincipe: kleine, gerichte stacks met duidelijke grenzen voorkomen dat een enkele fout de hele infrastructuur beschadigt. Terraform workspaces maken het mogelijk om met dezelfde code meerdere instanties van een omgeving te beheren, bijvoorbeeld per klant of per regio.

Hoe past MG Software Infrastructure as Code: wat het betekent en hoe je het inzet toe in de praktijk?

Bij MG Software beheren we alle cloud-infrastructuur via code. We gebruiken Terraform voor het provisioneren van databases, netwerken, DNS-records en Kubernetes-clusters, met state opgeslagen in een remote backend met encryptie en locking. Alle infrastructuurwijzigingen doorlopen code review via pull requests en worden automatisch uitgerold via onze CI/CD-pipeline, waarbij terraform plan als commentaar op de PR wordt gepost zodat reviewers precies zien wat er verandert. We gebruiken modules voor herbruikbare componenten die we delen tussen klantprojecten, zoals standaard VPC-configuraties en monitoring-stacks. Infracost rapporteert de verwachte maandelijkse kostenwijziging direct in de pull request, zodat kostenoverschrijdingen worden voorkomen. We draaien periodiek drift detection in CI om handmatige console-wijzigingen automatisch te signaleren en het team te waarschuwen voordat configuraties divergeren. Dit garandeert dat klantomgevingen consistent, reproduceerbaar en auditeerbaar zijn.

Waarom is Infrastructure as Code: wat het betekent en hoe je het inzet belangrijk?

Handmatig geconfigureerde infrastructuur is onherhaalbaar, foutgevoelig en oncontroleerbaar. Wanneer de enige persoon die de server heeft ingericht weggaat, verdwijnt kennis over de configuratie. IaC lost dit op door infrastructuur te behandelen als code: versioneerbaar, reviewbaar, testbaar en reproduceerbaar. Bij incidenten kan de volledige productieomgeving binnen minuten worden herbouwd vanuit code, in plaats van dagen handwerk. Teams die IaC consistent toepassen rapporteren tot 70% minder configuratiegerelateerde incidenten. Auditoren waarderen de volledige traceerbaarheid via Git history, wat compliance-trajecten zoals SOC 2 en ISO 27001 aanzienlijk versnelt. Voor bedrijven betekent dit snellere provisioning (minuten in plaats van dagen), betrouwbare disaster recovery (infrastructuur herbouwen vanuit Git) en compliance via audit trails die precies laten zien wie wat wanneer heeft gewijzigd.

Veelgemaakte fouten met Infrastructure as Code: wat het betekent en hoe je het inzet

Terraform state blijft lokaal op laptops en raakt corrupt of lekt secrets zoals database-wachtwoorden. Men past resources handmatig aan in de cloud console en verwondert zich vervolgens over drift die terraform plan toont. Modules worden nooit hergebruikt en elke omgeving is een divergerende fork met subtiele configuratieverschillen. CI voert terraform apply uit zonder dat een mens het plan heeft gereviewed. IaC-code wordt behandeld als wegwerp-scripts zonder unit tests, rollback-strategie of duidelijke ownership per stack. Blast radius wordt genegeerd: een enkele state file bevat alle resources, waardoor een verkeerde terraform destroy de hele productieomgeving verwijdert. Sensitive outputs worden gelogd in CI zonder masking, waardoor secrets zichtbaar zijn in build logs.

Welke voorbeelden zijn er van Infrastructure as Code: wat het betekent en hoe je het inzet?

- Een startup die met Terraform in een enkel commando een complete AWS-omgeving opzet: VPC met publieke en private subnets, RDS PostgreSQL-database met automated backups en multi-AZ failover, ECS-cluster voor containerized workloads en een Application Load Balancer met SSL-terminatie, allemaal reproduceerbaar vanuit een enkele codebase.

- Een DevOps-team dat Pulumi gebruikt met TypeScript om conditioneel staging- en productieomgevingen te definiëren in dezelfde codebase, waarbij environment-specifieke parameters worden doorgegeven via stack configuration files en unit tests verifiëren dat productie altijd encryptie en multi-AZ ingeschakeld heeft.

- Een enterprise dat GitOps implementeert waarbij alle infrastructuurwijzigingen via pull requests worden gereviewd, getest door een plan-preview in CI, en ArgoCD automatisch de gewenste staat afdwingt op het Kubernetes-cluster met automatische rollback bij failures.

- Een SaaS-bedrijf dat Terraform-modules hergebruikt om voor elke nieuwe klant een geïsoleerde omgeving te provisioneren met een eigen database, Redis-instance en CDN-configuratie, allemaal vanuit dezelfde modulaire codebase.

- Een fintech-organisatie die Open Policy Agent integreert met Terraform om compliance-regels af te dwingen voordat wijzigingen worden toegepast: geen publiek toegankelijke S3-buckets, verplichte encryptie op alle databases, verplichte tagging voor kostentoewijzing en automatische blokkering van resources die niet voldoen aan de beveiligingsstandaarden.

Gerelateerde begrippen

Veelgestelde vragen

Wij bouwen hier dagelijks mee

Dezelfde expertise waar u over leest, zetten wij in voor opdrachtgevers in Nederland en daarbuiten.

Ontdek wat wij doenGerelateerde artikelen

DevOps uitgelegd: hoe development en operations samen sneller software opleveren

DevOps overbrugt de kloof tussen development en operations met automatisering, CI/CD-pipelines, Infrastructure as Code en een cultuur van gedeelde verantwoordelijkheid. Ontdek hoe teams sneller en betrouwbaarder releasen.

CI/CD uitgelegd: hoe continuous integration en delivery uw releases versnellen

CI/CD automatiseert het bouwen, testen en deployen van code zodat teams meerdere keren per dag betrouwbaar naar productie releasen. Ontdek hoe pipelines werken, welke tools er zijn en wat het uw organisatie oplevert.

Docker: technische uitleg, containerisatie en praktijkvoorbeelden voor ontwikkelteams

Docker verpakt applicaties met alle afhankelijkheden in lichtgewicht, geïsoleerde containers die identiek draaien op elke machine. Leer hoe containerisatie je development workflow versnelt, CI/CD-pipelines vereenvoudigt, deployments betrouwbaar maakt en omgevingsverschillen elimineert.

Qwik alternatieven voor projecten die nu al moeten presteren

Resumability klinkt veelbelovend, maar het ecosysteem is nog klein. Vijf frameworks die vandaag al leveren wat Qwik belooft.