Alles wat je moet weten over Zero Trust

Snel inzicht: Zero trust vertrouwt standaard geen enkel apparaat of gebruiker. Elke toegangspoging wordt geverifieerd, ongeacht locatie of netwerk.

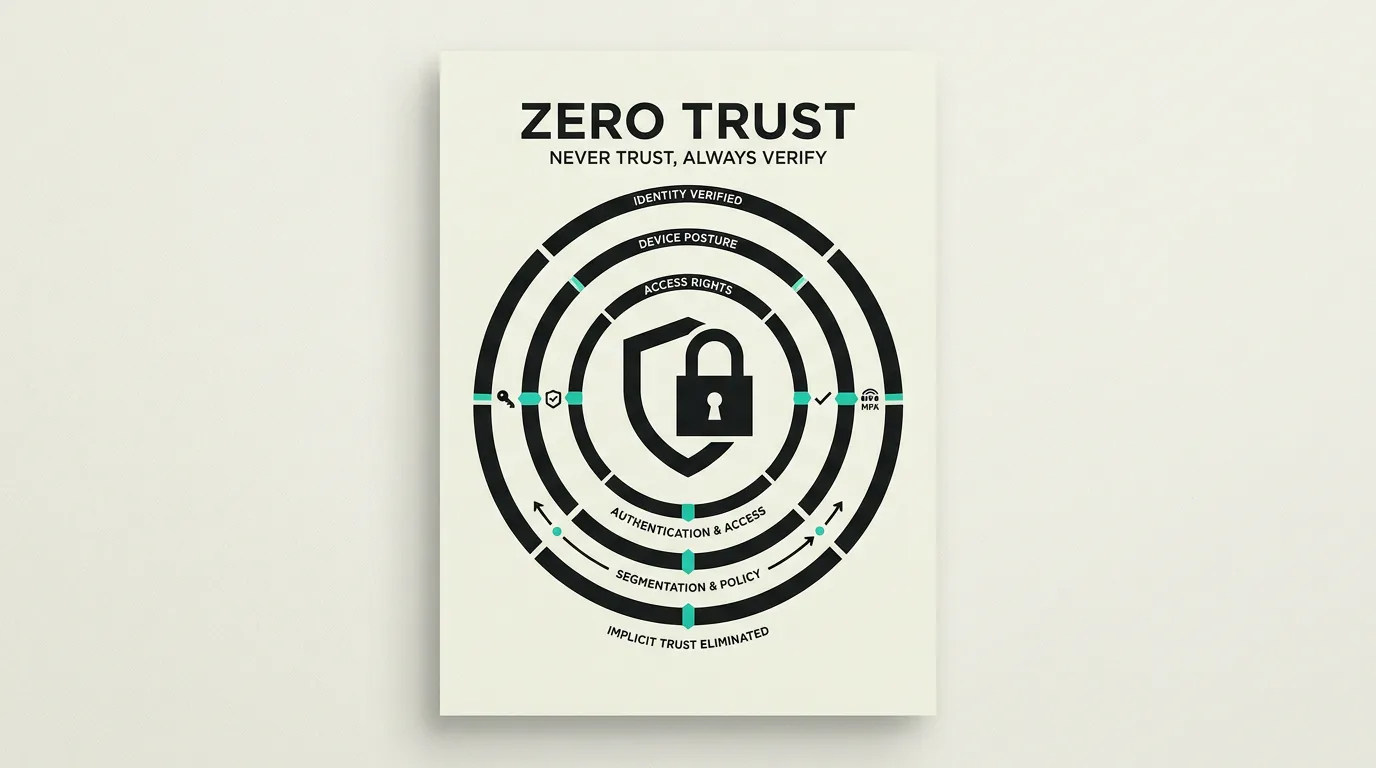

Zero trust is een beveiligingsmodel gebaseerd op het principe "never trust, always verify". In tegenstelling tot traditionele modellen die vertrouwen op een veilige netwerkperimeter, behandelt zero trust elke toegangspoging als potentieel onbetrouwbaar, ongeacht of deze van binnen of buiten het netwerk komt. Het model gaat ervan uit dat inbreuken onvermijdelijk zijn en richt zich daarom op het beperken van de schade door elke interactie expliciet te verifiëren en de minimaal noodzakelijke rechten toe te kennen.

Wat is Alles wat je moet weten over Zero Trust?

Zero trust is een beveiligingsmodel gebaseerd op het principe "never trust, always verify". In tegenstelling tot traditionele modellen die vertrouwen op een veilige netwerkperimeter, behandelt zero trust elke toegangspoging als potentieel onbetrouwbaar, ongeacht of deze van binnen of buiten het netwerk komt. Het model gaat ervan uit dat inbreuken onvermijdelijk zijn en richt zich daarom op het beperken van de schade door elke interactie expliciet te verifiëren en de minimaal noodzakelijke rechten toe te kennen.

Hoe werkt Alles wat je moet weten over Zero Trust technisch?

Zero-trust architectuur (ZTA) elimineert het concept van een vertrouwd intern netwerk. Elke gebruiker, elk apparaat en elke applicatie moet zich bij elk verzoek authenticeren en autoriseren op basis van meerdere signalen. Microsegmentatie verdeelt het netwerk in kleine, geïsoleerde zones waardoor laterale beweging van aanvallers drastisch wordt beperkt, zelfs wanneer ze een eerste voet aan de grond krijgen. Identity-aware proxies vervangen traditionele VPN-verbindingen en verlenen toegang op basis van identiteit, apparaatstatus en context zoals locatie en tijdstip. Software-defined perimeters (SDP) maken applicaties onzichtbaar voor ongeautoriseerde gebruikers door de aanvalsoppervlakte te minimaliseren. Continuous verification monitort gebruikersgedrag en past toegangsrechten dynamisch aan: een sessie die begint op een beheerd apparaat in Nederland kan worden onderbroken als plotseling activiteit vanuit een ander land wordt waargenomen. In 2026 is zero trust geen optioneel framework meer maar een noodzaak, gedreven door hybride werkomgevingen, multi-cloud adoptie en steeds geavanceerdere dreigingen. Het NIST SP 800-207 biedt richtlijnen voor het implementeren van zero-trust architectuur en definieert de Policy Decision Point (PDP) en Policy Enforcement Point (PEP) als kerncomponenten. Multi-factor authenticatie, least-privilege access en end-to-end encryptie vormen de pijlers van een effectieve implementatie. Device trust verification controleert of apparaten voldoen aan beveiligingsbaselines zoals versleutelde schijven, actuele patches en actieve endpoint-bescherming voordat toegang wordt verleend. Conditional access policies in platforms als Azure AD en Okta vertalen zero-trust principes naar configureerbare regels die context-afhankelijke beslissingen automatiseren. Voor API-verkeer betekent zero trust dat elke service-to-service call wordt geverifieerd met mutual TLS of OAuth 2.0 client credentials, zodat ook interne communicatie niet op vertrouwen draait. Zero Trust Network Access (ZTNA) vervangt VPN-oplossingen door applicatiespecifieke toegang te verlenen in plaats van volledige netwerktoegang, waardoor de blast radius bij een compromis drastisch krimpt. Security Service Edge (SSE) combineert ZTNA, Secure Web Gateway en Cloud Access Security Broker in één platform voor uniforme beleidshandhaving. Just-in-time (JIT) access verleent verhoogde rechten alleen wanneer nodig en trekt ze automatisch in na een gedefinieerde periode, waardoor het risico van standing privileges wordt geëlimineerd. Geautomatiseerde compliance checks valideren continu of zero-trust configuraties voldoen aan het organisatiebeleid en signaleren configuratiedrift voordat deze exploiteerbaar wordt.

Hoe past MG Software Alles wat je moet weten over Zero Trust toe in de praktijk?

MG Software past zero-trust principes toe in de applicaties die we bouwen. Elke API-aanroep wordt geauthenticeerd en geautoriseerd via JWT-tokens met korte levensduur, ongeacht de herkomst van het verzoek. We implementeren role-based access control (RBAC) en attribute-based access control (ABAC) met least-privilege principes in onze softwareontwerpen. Supabase Row Level Security vormt de databaselaag van ons zero-trust model: zelfs als een API-laag wordt omzeild, houdt de database autorisatie op rijniveau stand. Voor klanten die hun infrastructuur moderniseren adviseren we over zero-trust strategieën, van microsegmentatie en conditional access tot identity-aware access management. We begeleiden de stapsgewijze migratie van legacy-netwerken naar een model waarin elke applicatie en elk endpoint expliciet wordt geverifieerd voordat dataverkeer wordt toegestaan. We monitoren alle autorisatiebeslissingen via gestructureerde logging en alerting, zodat afwijkende patronen snel worden gedetecteerd en onderzocht. Onze zero-trust implementaties bevatten ook device posture checks die verifiëren dat apparaten voldoen aan beveiligingsvereisten voordat toegang wordt verleend.

Waarom is Alles wat je moet weten over Zero Trust belangrijk?

Zero trust verkleint de schade wanneer een account of apparaat gecompromitteerd raakt, omdat vertrouwen niet impliciet wordt verleend op basis van netwerklocatie. Dat past bij hybride werken, multi-cloud en SaaS, waar het klassieke kasteelgrachtmodel steeds vaker faalt. Door elke toegangspoging expliciet te verifiëren wordt laterale beweging beperkt, waardoor een inbraak in één segment niet automatisch leidt tot toegang tot kroonjuwelen. Voor organisaties die werken met gevoelige data is zero trust bovendien een sterk signaal richting klanten, partners en toezichthouders dat beveiliging serieus wordt genomen. De investering in identity, segmentatie en monitoring betaalt zich terug in kortere incidentresponstijden en een kleinere blast radius bij incidenten. Cyberverzekeraars waarderen zero-trust architecturen in hun risicobeoordeling, wat kan leiden tot lagere premies en betere dekkingsvoorwaarden.

Veelgemaakte fouten met Alles wat je moet weten over Zero Trust

Teams hernoemen een bestaande VPN tot zero trust zonder sterke identiteitssignalen, apparaatverificatie, segmentatie en logging daadwerkelijk in te richten. Andere implementaties richten zich alleen op kantoorwerkplekken maar vergeten machine-to-machine en API-verkeer, waardoor het interne datapad onbeschermd blijft. Brede adminrollen die niet worden afgebroken maken laterale beweging mogelijk en ondermijnen het hele model. Organisaties die zero trust beschouwen als een enkel product in plaats van een architectuurprincipe raken gefrustreerd wanneer een point solution niet alle toegangspaden afdekt. Tot slot vergeten teams vaak legacy-applicaties die geen moderne authenticatieprotocollen ondersteunen, waardoor uitzonderingen gaten creëren in een verder solide implementatie. Onvoldoende aandacht besteden aan de gebruikerservaring van zero-trust flows, waardoor medewerkers workarounds zoeken die de beveiliging ondermijnen.

Welke voorbeelden zijn er van Alles wat je moet weten over Zero Trust?

- Een multinational die haar traditionele VPN-toegang vervangt door een zero-trust netwerk waarbij medewerkers alleen toegang krijgen tot specifieke applicaties op basis van hun rol, apparaatstatus en locatie, zonder ooit een breed netwerkpad te openen.

- Een cloudgebaseerde organisatie die microsegmentatie implementeert waardoor een gecompromitteerd werkstation niet automatisch toegang heeft tot gevoelige databases, interne diensten of andere netwerksegmenten.

- Een financieel bedrijf dat continuous verification toepast waarbij een gebruikerssessie automatisch wordt beëindigd wanneer afwijkend gedrag wordt gedetecteerd, zoals ongebruikelijke aanmeldtijden, locatiewijzigingen of onbekende apparaatkenmerken.

- Een softwarebedrijf dat mutual TLS implementeert tussen alle interne microservices, zodat service-to-service communicatie altijd wordt geverifieerd en versleuteld, ook binnen hetzelfde Kubernetes-cluster.

- Een ziekenhuis dat conditional access policies inzet zodat artsen alleen vanaf beheerde apparaten met actuele patches en encryptie toegang krijgen tot het elektronisch patiëntendossier, terwijl persoonlijke devices alleen leestoegang tot roosters hebben.

Gerelateerde begrippen

Veelgestelde vragen

Wij bouwen hier dagelijks mee

Dezelfde expertise waar u over leest, zetten wij in voor opdrachtgevers in Nederland en daarbuiten.

Ontdek wat wij doenGerelateerde artikelen

Single Sign-On (SSO): hoe eenmalige authenticatie werkt, met protocollen en voorbeelden

Single Sign-On geeft gebruikers toegang tot meerdere applicaties met één login via een Identity Provider. Leer hoe SAML 2.0, OAuth 2.0 en OIDC werken, welke IdP-oplossingen er zijn, en waarom SSO cruciaal is voor enterprise security.

Het verschil tussen Auth0 en Clerk uitgelegd

Auth0 is de volwassen OIDC-gigant; Clerk shipt login-UI en webhooks alsof het frontend is. Welke matcht jouw compliance?

Keycloak versus Auth0: waar let je op?

Halverwege je security-audit blijkt: Keycloak geeft controle op eigen infra, Auth0 koopt je tijd tegen subscription en support.

Wat is een API? Betekenis, werking en toepassing in moderne software

Een API (Application Programming Interface) koppelt softwaresystemen via gestandaardiseerde protocollen: van betaalintegraties en CRM-koppelingen tot real-time data-uitwisseling tussen apps, microservices en externe platformen.